안녕하세요? 동방보안 ESRC(보안대응센터)입니다.

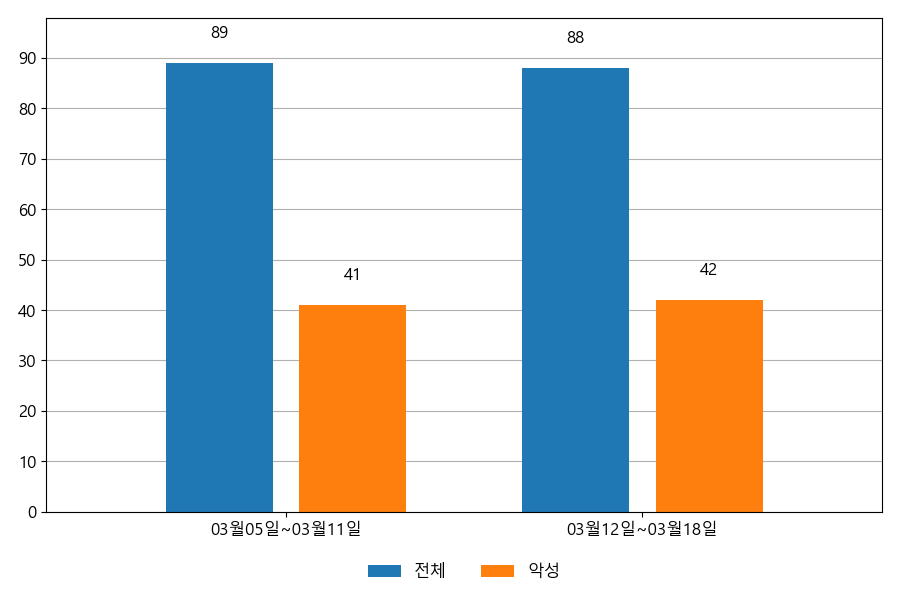

ESRC는 자체 이메일 모니터링 시스템의 데이터를 사용하여 이메일 중심 공격이 발생하는 방식을 공유합니다. 다음은 3월 12일부터 3월 18일까지의 주간 통계 정보입니다.

1. 이메일 트래픽

지난주에는 총 88건의 이메일 유입이 있었으며 그 중 42건이 악성으로 47.73%의 점유율을 차지했습니다. 악성 이메일은 전주 41건에서 42건으로 1건 증가했습니다.

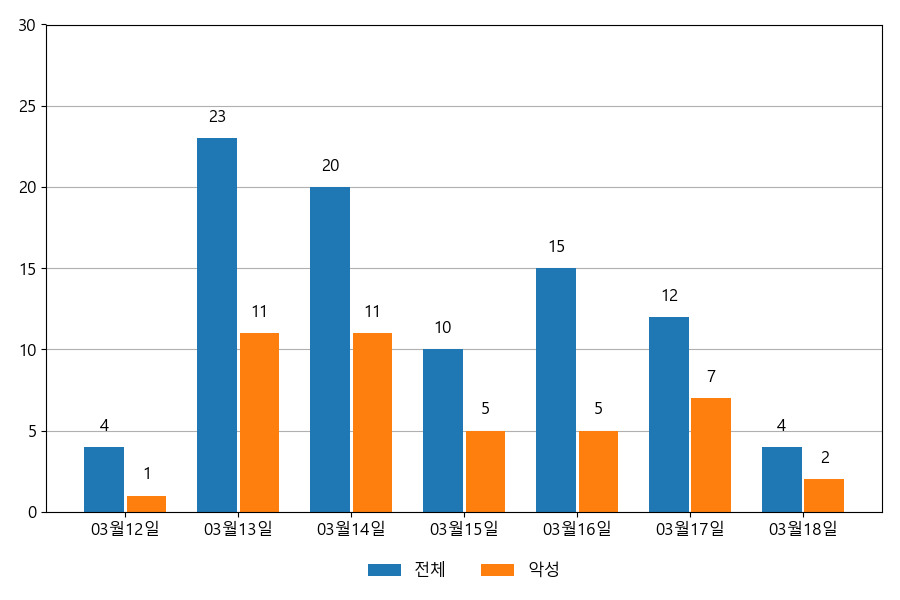

일일 유입량은 1일 최소 4건(악성 1건)에서 최대 23건(악성 11건)까지 일별 변동으로 확인할 수 있다.

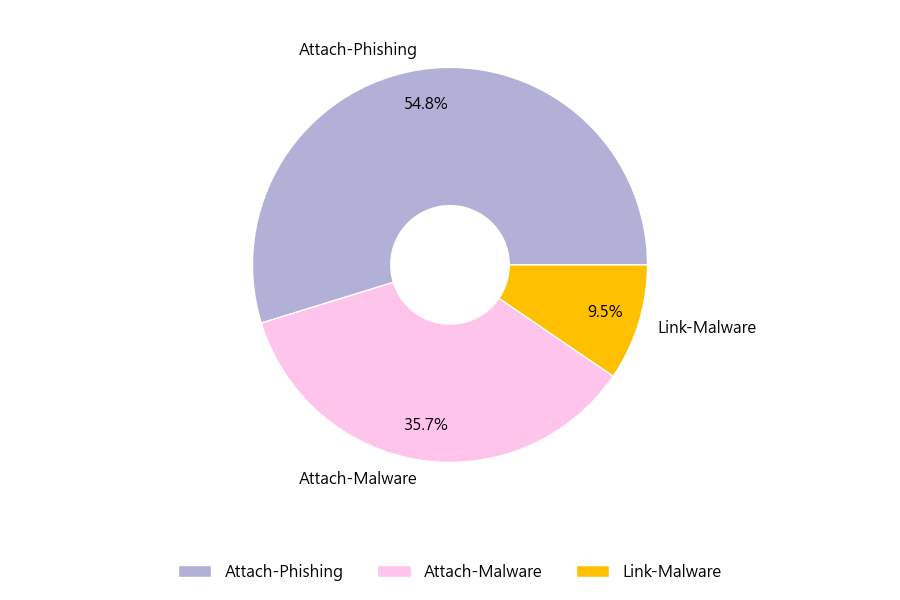

2. 이메일 종류

악성 이메일 유형별로 살펴보면 42건 중 첨부 피싱이 54.8%로 가장 많았고 첨부 악성코드가 35.7%로 그 뒤를 이었다.

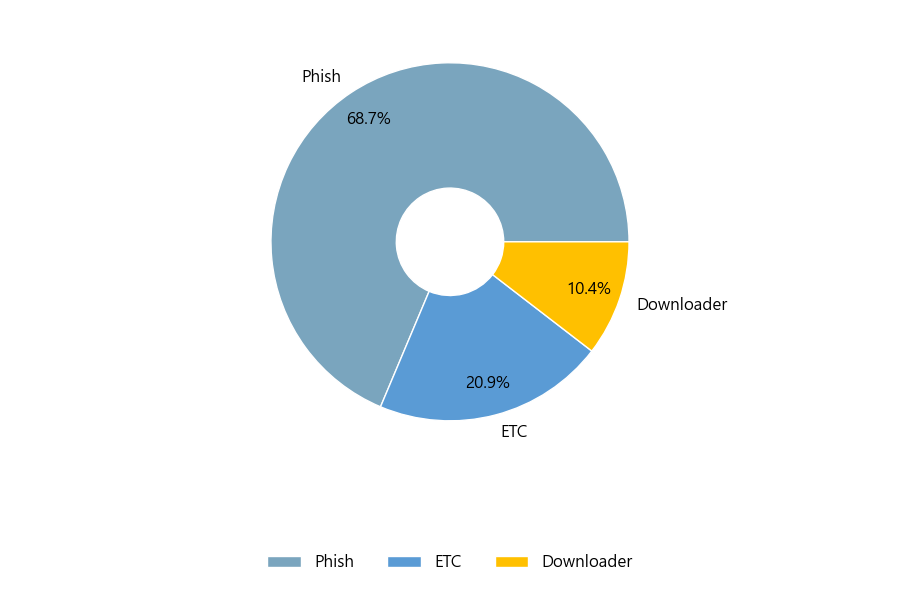

3. 부착 유형

첨부파일의 경우 ‘Phish’가 68.7%로 가장 많았고, ‘ETC’와 ‘Downloader’가 각각 20.9%, 10.4%로 뒤를 이었다.

4. 대표적인 위협메일의 제목 및 첨부파일명

지난 주 동일한 제목의 협박메일이 대량으로 유포된 내용은 다음과 같다.

가리키다

내가 녹음했어!

ㆍ문서

ㆍRe: (SC27WG5) ZKP PWI 및 기여 요청

ㆍ 2023년 3월 14일 +1* *** (1분 9초)로 걸려온 전화 – *@*

ㆍEFT 지급일자 : 2023년 3월 16일 목요일 오후 10시 38분

ㆍ【주의】 인보이스 연체

ㆍ결제 안내 2023년 3월 12일 오전 1:09:26

ㆍRE: 6/28 US-CA 해상 수출 장비 예약 요청 (*세부 사항 전송)

ㆍ Re: PO NO. PO-O3465-0001 // INV-O34652726-PI 주문

ㆍ긴급 주문 목록

지난 주 유포된 위협메일 중 대표적인 악성 첨부파일의 이름은 다음과 같다.

ㆍinfoCoupon.shtml

ㆍ? Final_Settlement.htm

ㆍInv 및 Awb.htm

ㆍ하나은행 Global_Payment*lee.html

ㆍ견적요청 PO #10487X65.htm

ㆍ ?─────── 1-09초 음성 첨부.919-340-XX.html

ㆍ입금전표.doc

ㆍ 구매계약서.zip

ㆍPAYMENT ADVICE.html

위 메일 및 첨부파일 확인 시 주의가 필요합니다.

자세한 내용은 아래의 Threat Inside를 참조하십시오.

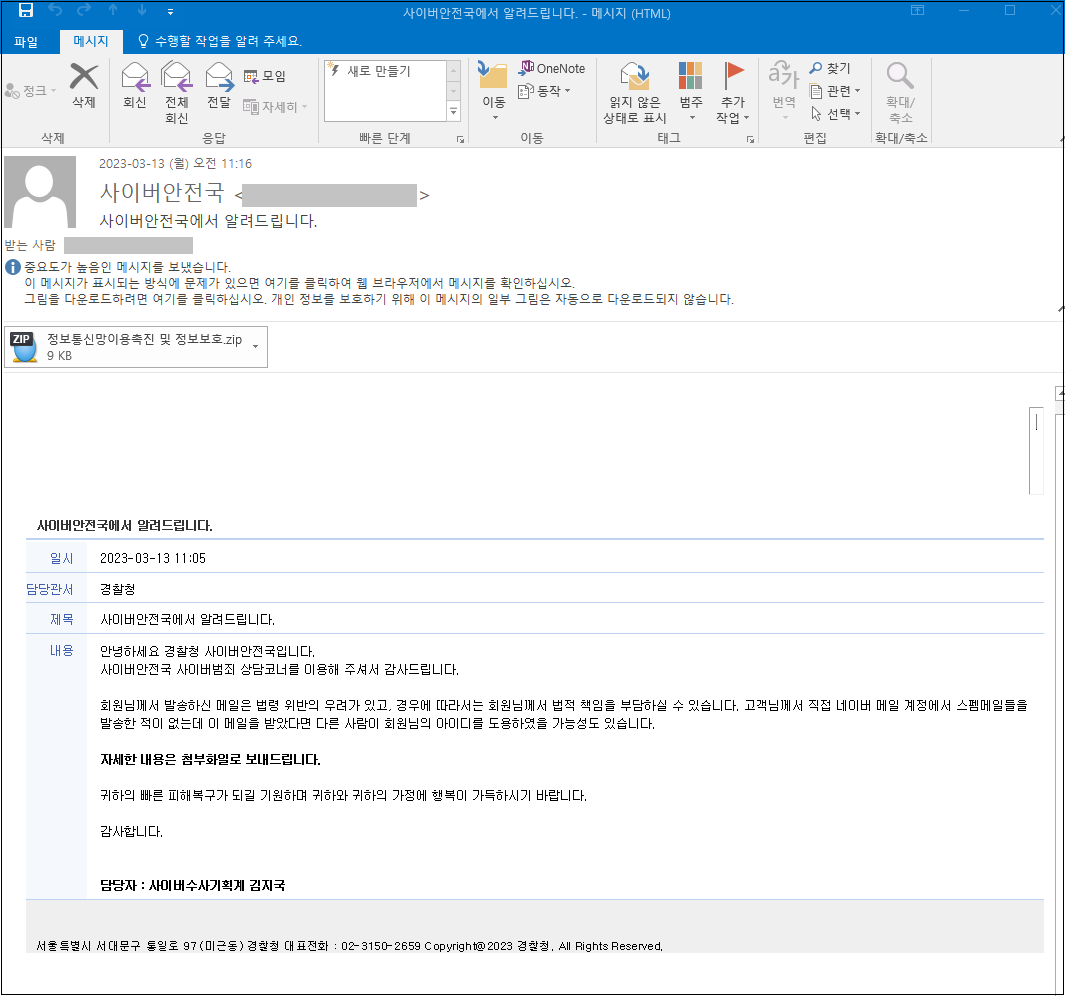

5. 이메일을 통한 주간 선택

이번주의 선택은 사이버보안국을 사칭한 피싱메일이었다. 이 이메일은 과거에 정교한 공격으로 많은 문제를 겪었던 “Kimsuky”라는 조직의 작업입니다. 해당 메일은 첨부된 압축파일의 “CHM” 문서를 클릭하면 악의적인 동작을 시도하므로 확인 시 주의하시기 바랍니다. 자세한 내용은 아래 문서를 참조하세요.

※ 관련상품 보기

– 김수키, ‘사이버보안국’ 메일로 위장한 해킹 시도!

※ 참조

지난주 이메일 위협 통계 확인

– ESRC 주간 이메일 위협 통계(3월 둘째 주)

– ESRC 주간 이메일 위협 통계(3월 첫째 주)